Fini les bandes de sauvegardes, voici la bibliothèque sur verre

Toute l’actu cyber de la semaine, présentée par un expert. On revient notamment sur l’arnaque à 25 millions de dollars sur le deepfake, les restrictions de visas pour les développeurs de spywares, la nouvelle bibliothèque sur verre et la fausse attaque à la brosse à dent connectée.

Fini les bandes de sauvegardes, voici la bibliothèque sur verre

"Project Silica: Towards Sustainable Cloud Archival Storage in Glass", de Microsoft, explore le développement et l'évaluation de Silica, un système de stockage pour les archives dans le cloud utilisant le verre de quartz comme médium. Ce matériau, extrêmement durable, permet une conservation des données sur le long terme sans dégradation. Le projet vise à résoudre les problèmes de coût et de durabilité associés aux supports de stockage traditionnels comme les disques durs et les bandes magnétiques.

Pourquoi c'est important ?

Le stockage traditionnel est fait sur bande magnétique ou bien sur microfilm (support le plus durable). Cependant le cout d'implémentation est significatif pour ne pas vouloir stocker toutes les données. De plus ses matériaux peuvent subir des dégradations dans le temps ou par des aléas environnementaux. En proposant un support sur du verre, Microsoft vient proposer une solution innovante peu chère. À noter que le projet est encore en phase expérimentale. Il faudra attendre une industrialisation de ce procédé pour le rendre accessible aux entreprises privées puis peut-être au grand public.

Restriction de visas pour les développeurs de Spywares

Le gouvernement américain a décidé d'interdire la délivrance de VISA aux salariés et collaborateurs qui travaillent sur des logiciels de type Spyware. Il s'agit d'un élément marquant pour promouvoir l'interdiction de ces logiciels qui sont néfastes pour la protection de la vie privée, mais de la liberté au sens plus large.

Pourquoi c'est important ?

En prenant une disposition forte, les Américains annoncent au grand public qu'ils sont contre ces logiciels. Ceci ne les empêchera pas de les développer en interne ou de les utiliser via leurs agences de renseignement.

Arnaque à 25 millions de dollars sur le deepfake

Une arnaque a couté 25 millions de dollars à une société hongkongaise. Un employé a reçu une invitation à une réunion de la part de son directeur financier. D'abord suspicieux, il a reçu une invitation pour participer à une réunion avec une dizaine de collaborateurs. Il a considéré que la situation était légitime. Or aucun des collaborateurs présents n'était réel. Il s'agissait d'IA génératives qui ont usurpé l'image et la voix de ses collègues.

Pourquoi c'est important ?

Les arnaqueurs sont toujours en avance pour utiliser les nouvelles technologies à des fins d'arnaques. Le deepfake est donc une arme redoutable dans leur arsenal qui va leur permettre de remettre au gout du jour les arnaques au président. Cependant un virement de ce montant n'aurait pas dû être approuvé par un seul collaborateur. Il doit y avoir une double validation pour des montants aussi importants. Il faut s'assurer que de tels processus de double validation sont en place et sensibiliser vos collaborateurs à cette nouvelle attaque.

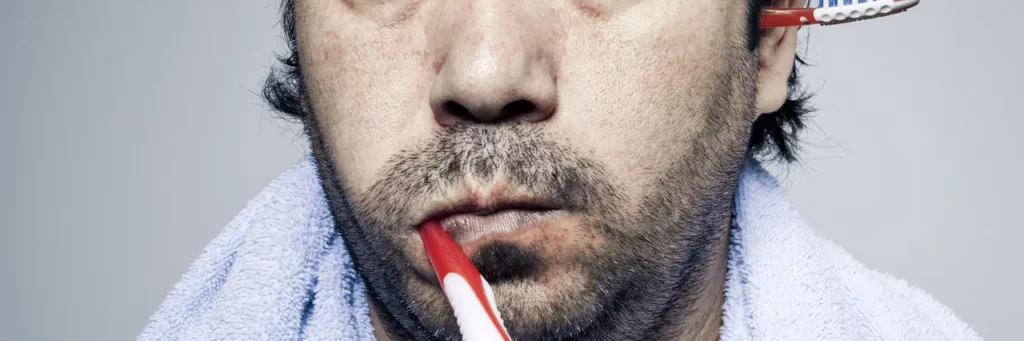

Non les brosses à dents connectées n’ont pas servi à attaquer des services web

Non les brosses à dents connectées n'ont pas servi à attaquer des services web. Une illustration donnée par un chercheur de Fortinet a été détournée par de mauvais journalistes à des fins de sensationnalisme. L'attaque est cependant probable puisque des réseaux de botnet existent. C'est le cas de Mirai qui était considéré comme le plus grand réseau de botnet jusqu'à son démantèlement partiel.

Pourquoi c'est important ?

Même si le scénario présenté n'est pas réel, il faut pouvoir se protéger contre des attaques Ddos de plus en plus puissantes. Elles interviendront sur le réseau en partie grâce aux objets connectés. Ils ont une IP et les capacités à communiquer sur internet. Leur niveau de sécurité est en général faible et facile à pirater afin qu'un individu malveillant puisse en prendre le contrôle.